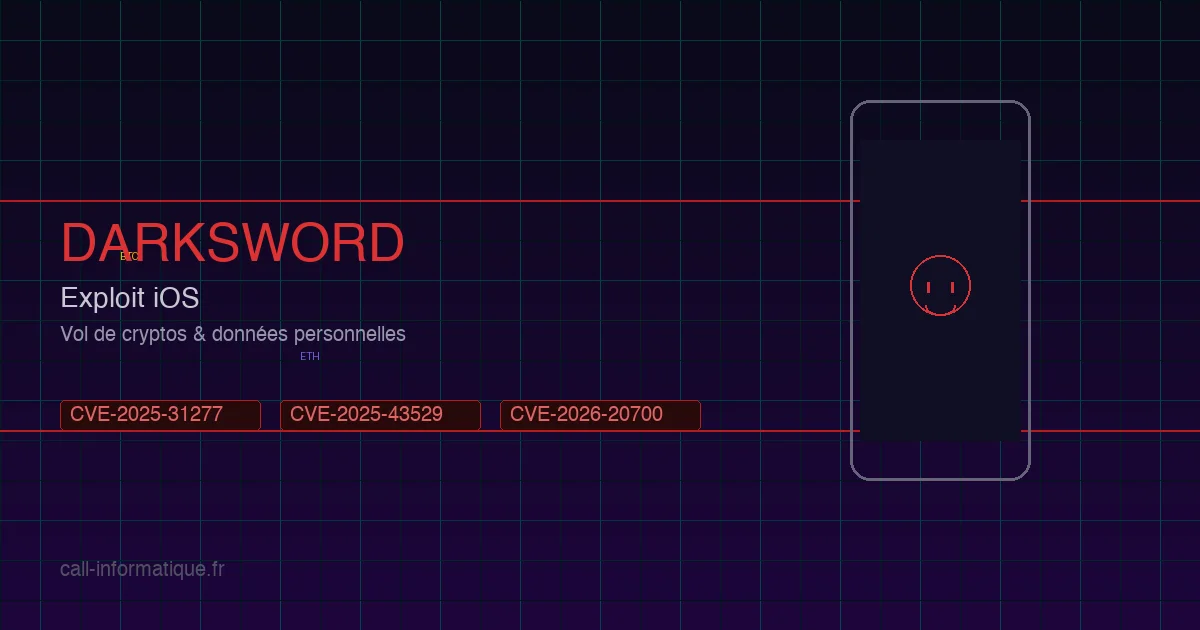

DarkSword : l'exploit iOS qui vole cryptos et données perso

DarkSword, un kit d'exploit ciblant iOS 18.4 à 18.7, vole cryptos, photos et messages via Safari. Trois groupes étatiques identifiés par Lookout et Google.

Un nouveau kit d'exploit redoutable cible les iPhones

Votre iPhone n'est pas aussi inviolable que vous le pensez. Des chercheurs de Lookout, en collaboration avec le Google Threat Intelligence Group (GTIG) et iVerify, viennent de mettre au jour un kit d'exploit baptisé DarkSword. Sa cible : iOS 18.4 à 18.7, soit des millions d'appareils Apple dans le monde. Son objectif : siphonner vos cryptomonnaies, vos photos, vos messages et votre position GPS.

Un kit d'exploit, pour ceux qui ne sont pas familiers avec le terme, c'est un ensemble d'outils logiciels conçu pour tirer parti de failles de sécurité dans un système. DarkSword exploite pas moins de six vulnérabilités CVE (Common Vulnerabilities and Exposures, le système de référencement international des failles) pour s'introduire dans votre iPhone sans que vous ne vous en rendiez compte.

L'attaque commence dans Safari

Le vecteur d'infection initial passe par Safari, le navigateur par défaut d'Apple. Les attaquants injectent des iframes malveillants dans des sites web compromis. Un iframe, c'est un cadre invisible intégré dans une page web qui charge du contenu depuis une source externe. Vous visitez un site qui semble parfaitement légitime, et en arrière-plan, l'exploit se déclenche.

En Ukraine, des sites gouvernementaux ont été compromis pour servir de vecteurs d'infection. Les visiteurs de ces pages n'avaient aucun moyen de détecter la menace. L'attaque s'exécute silencieusement, sans interaction de l'utilisateur au-delà de la simple visite du site. D'autres campagnes ont été observées en Turquie, en Malaisie et en Arabie Saoudite.

Six failles CVE exploitées en chaîne

DarkSword enchaîne l'exploitation de six vulnérabilités pour obtenir un accès complet au système :

CVE-2025-31277 : une faille dans le moteur de rendu WebKit de Safari qui permet l'exécution de code arbitraire depuis une page web. C'est le point d'entrée de toute la chaîne.

CVE-2025-43529 : une vulnérabilité d'élévation de privilèges dans le noyau iOS. Une fois le code initial exécuté via WebKit, cette faille permet de sortir du bac à sable (sandbox) de Safari pour atteindre les privilèges système.

CVE-2026-20700 : une faille dans le sous-système de gestion mémoire qui contourne les protections ASLR (Address Space Layout Randomization). Ce mécanisme randomise l'emplacement des composants en mémoire pour compliquer les attaques, et DarkSword le neutralise.

CVE-2025-14174 : un défaut dans la vérification des signatures de code, permettant de charger du code non signé par Apple sur l'appareil.

CVE-2025-43510 : une vulnérabilité dans le système de permissions qui donne accès aux données protégées (photos, contacts, messages) sans déclencher les alertes habituelles.

CVE-2025-43520 : une faille dans le mécanisme de persistance qui permet au malware de survivre aux redémarrages de l'appareil.

L'enchaînement de ces six failles crée ce qu'on appelle une chaîne d'exploit complète : de la simple visite d'un site web jusqu'au contrôle total de l'iPhone.

Trois malwares, trois fonctions

Une fois l'accès obtenu, DarkSword déploie trois logiciels malveillants distincts, chacun avec un rôle précis.

GHOSTBLADE est le composant principal de vol de données. Il cible spécifiquement les portefeuilles de cryptomonnaies (clés privées, seed phrases, historiques de transactions), les photos stockées sur l'appareil, les conversations iMessage et WhatsApp, et les données de géolocalisation en temps réel. GHOSTBLADE exfiltre ces données vers des serveurs de commande et contrôle (C2) via des connexions chiffrées qui se fondent dans le trafic HTTPS normal.

GHOSTKNIFE sert de backdoor persistante. Ce terme désigne une porte dérobée qui permet aux attaquants de revenir sur l'appareil à volonté, même après la fermeture des applications compromises. GHOSTKNIFE reçoit des commandes à distance et peut télécharger des modules supplémentaires selon les besoins des opérateurs.

GHOSTSABER est un backdoor basé sur JavaScript qui s'injecte dans les processus WebKit. Il intercepte les sessions de navigation, capture les identifiants saisis dans les formulaires web, et peut modifier le contenu des pages affichées. Vous vous connectez à votre banque ou à une plateforme d'échange crypto ? GHOSTSABER voit vos identifiants en clair.

Trois groupes étatiques identifiés

L'enquête conjointe de Lookout, du GTIG et d'iVerify a permis de relier DarkSword à trois groupes distincts.

UNC6353, lié à la Russie, est le principal opérateur. Ce groupe a orchestré les attaques en Ukraine, compromettant des sites gouvernementaux pour cibler les fonctionnaires et les militaires.

PARS Defense, basé en Turquie, a utilisé DarkSword dans des opérations ciblant des dissidents et des journalistes. Ce groupe était déjà connu pour ses activités de surveillance numérique.

UNC6748, attribué à l'Arabie Saoudite, a déployé le kit en Malaisie et dans la région du Golfe, ciblant principalement des activistes et des opposants politiques.

La coexistence de trois clients étatiques suggère que DarkSword fonctionne comme un produit commercial vendu à des gouvernements, dans la lignée de Pegasus du groupe NSO.

L'IA au service du malware

Détail particulièrement inquiétant : les chercheurs ont identifié des traces d'utilisation de modèles de langage (LLM) dans le développement de DarkSword. Des commentaires de code générés par IA, des patterns d'obfuscation typiques des sorties de LLM et des structures de code caractéristiques ont été repérés dans les échantillons analysés.

Cette découverte confirme une tendance observée depuis 2025 : les développeurs de malware utilisent l'IA générative pour accélérer leur travail. Le code produit est souvent plus propre que du code écrit manuellement, ce qui complique paradoxalement le travail des analystes en sécurité.

Apple a réagi, mettez à jour maintenant

Apple a corrigé l'ensemble des six vulnérabilités dans ses dernières mises à jour iOS. Si votre iPhone tourne encore sous iOS 18.4 à 18.7, vous êtes potentiellement exposé.

Pour vérifier votre version : Réglages > Général > Mise à jour logicielle. Installez la dernière version disponible sans attendre.

Au-delà de la mise à jour, quelques réflexes limitent les risques :

- Évitez de cliquer sur des liens provenant de sources inconnues

- Activez le mode Isolement (Lockdown Mode) si vous pensez être une cible à haut risque. Ce mode restreint certaines fonctionnalités de Safari et des applications pour réduire la surface d'attaque

- Surveillez les comportements inhabituels de votre iPhone : batterie qui se vide anormalement, surchauffe inexpliquée, consommation de données en hausse

- Si vous détenez des cryptomonnaies, privilégiez un hardware wallet plutôt que des applications mobiles pour stocker vos clés privées

DarkSword rappelle que même l'écosystème Apple, souvent perçu comme une forteresse, n'est pas à l'abri des attaques les plus sophistiquées. La meilleure défense reste la mise à jour systématique et la vigilance face aux sites que vous consultez.

À lire aussi

Un marin localise le Charles de Gaulle via Strava

Le Monde a retrouve la position exacte du porte-avions francais grace a l'appli de sport Strava. Une faille de securite qui persiste malgre les alertes.

StravaLeaks 2026 : analyse d'une faille OPSEC persistante

Comment l'application Strava permet de geolocaliseer des actifs militaires en temps reel. Analyse technique de la faille, vecteurs d'exploitation et contre-mesures.

Oracle publie un patch d'urgence pour une faille critique

Oracle corrige en urgence une vulnérabilité critique dans Identity Manager permettant une prise de contrôle à distance sans mot de passe.