NVIDIA NemoClaw sécurise vos agents IA open-source

NVIDIA dévoile NemoClaw à la GTC 2026 : un stack open-source qui blinde OpenClaw avec isolation, chiffrement et modèles Nemotron en local.

Annoncé en pleine GTC 2026 par Jensen Huang lui-même, NemoClaw est la réponse de NVIDIA à une question que tout le monde se pose depuis l'explosion d'OpenClaw : ok, les agents IA autonomes c'est génial, mais qui les surveille ?

OpenClaw, le phénomène que personne n'avait vu venir

Pour ceux qui débarquent, OpenClaw est devenu le projet open-source à la croissance la plus rapide de l'histoire. Jensen Huang n'a pas mâché ses mots sur scène : « Mac et Windows sont les systèmes d'exploitation de l'ordinateur personnel. OpenClaw est le système d'exploitation de l'IA personnelle. » Rien que ça.

Le concept est simple. Vous installez OpenClaw sur votre machine, vous branchez un ou plusieurs modèles de langage, et vous obtenez un assistant IA qui tourne en continu. Il lit vos fichiers, navigue sur le web, exécute du code, gère vos emails. Bref, un agent autonome qui bosse pour vous 24h/24.

Sauf que la question de la sécurité, personne ne l'avait vraiment réglée. Jusqu'à maintenant.

NemoClaw : quatre couches de protection

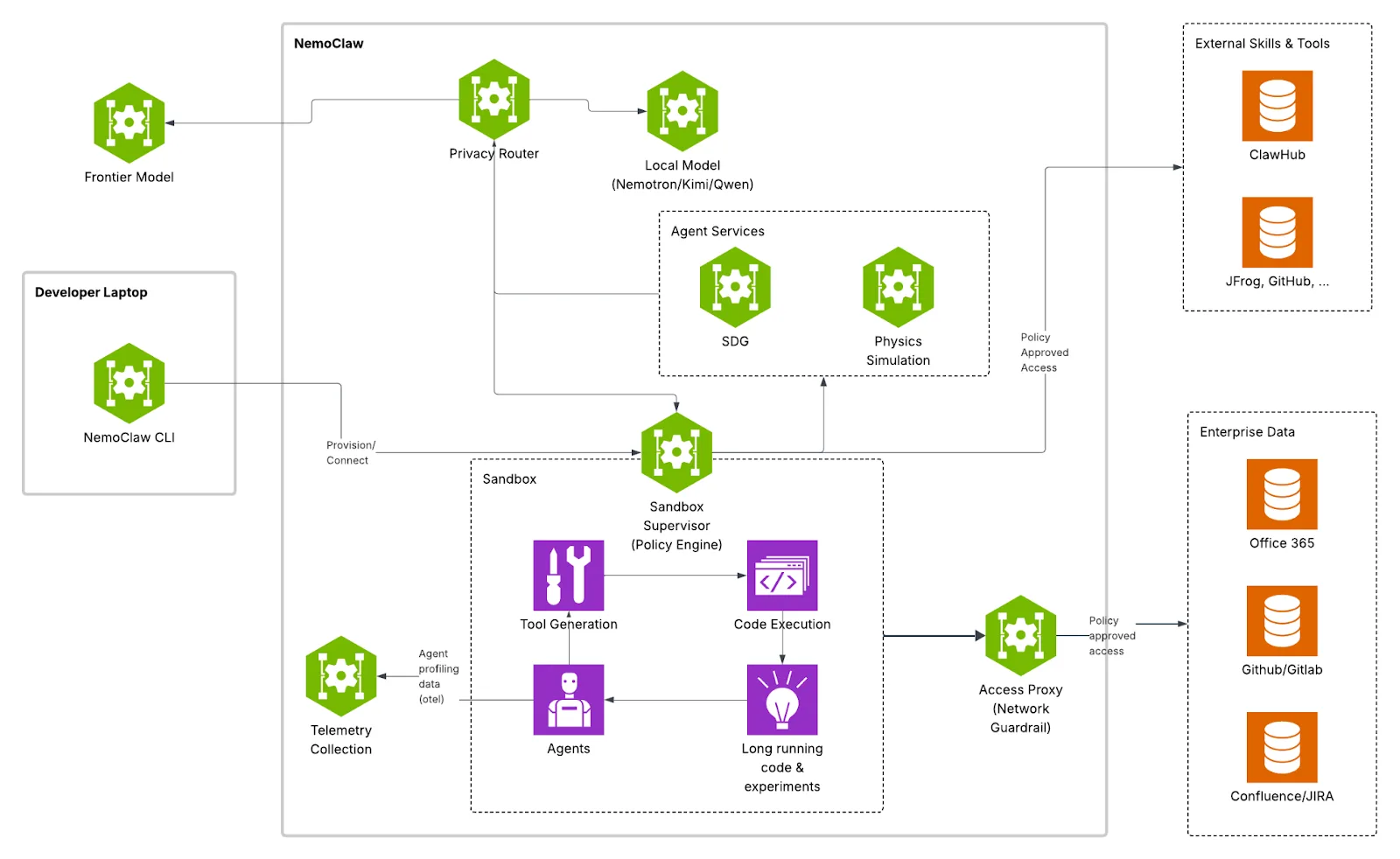

NemoClaw, c'est un stack open-source (licence Apache 2.0) qui s'installe en une seule commande par-dessus OpenClaw. Il embarque deux composants clés : le runtime OpenShell, qui fait partie du NVIDIA Agent Toolkit, et les modèles Nemotron qui tournent en local sur votre GPU.

Concrètement, OpenShell crée un sandbox isolé autour de votre agent avec quatre niveaux de protection.

Le premier, c'est l'isolation réseau. Par défaut, votre agent ne peut contacter aucun serveur extérieur. Vous définissez une liste blanche de domaines autorisés, et tout le reste est bloqué. Si l'agent tente d'accéder à un site non listé, il doit demander la permission.

Deuxième couche : le filesystem est verrouillé. L'agent n'accède qu'à son répertoire sandbox et à /tmp. Vos fichiers personnels, vos clés SSH, vos tokens API restent hors de portée.

Troisième niveau : le durcissement des processus. Impossible d'escalader les privilèges ou d'exécuter des appels système dangereux. C'est verrouillé à la création du sandbox, point final.

Enfin, le gating d'inférence. Tous les appels aux modèles IA passent par un routeur contrôlé. L'agent ne peut pas contacter directement une API de modèle — tout transite par OpenShell qui vérifie que la requête est conforme aux règles définies.

Le privacy router, la vraie bonne idée

C'est probablement la fonctionnalité la plus intéressante. NemoClaw intègre un routeur de confidentialité qui permet de mixer modèles locaux et modèles cloud sans compromettre vos données sensibles.

Votre agent peut utiliser Nemotron en local pour traiter les données confidentielles (documents internes, données clients, code propriétaire), puis basculer vers un modèle cloud plus puissant pour les tâches génériques qui ne manipulent pas d'informations sensibles. Le routage est transparent pour l'agent, c'est OpenShell qui gère.

Trois profils d'inférence sont préconfigurés : le mode cloud via l'API NVIDIA avec Nemotron 3 Super 120B, le mode local avec un conteneur NIM, et le mode développeur avec vLLM et Nemotron 3 Nano 30B. Vous pouvez switcher entre les profils à chaud, sans redémarrer le sandbox.

Ça tourne sur quoi ?

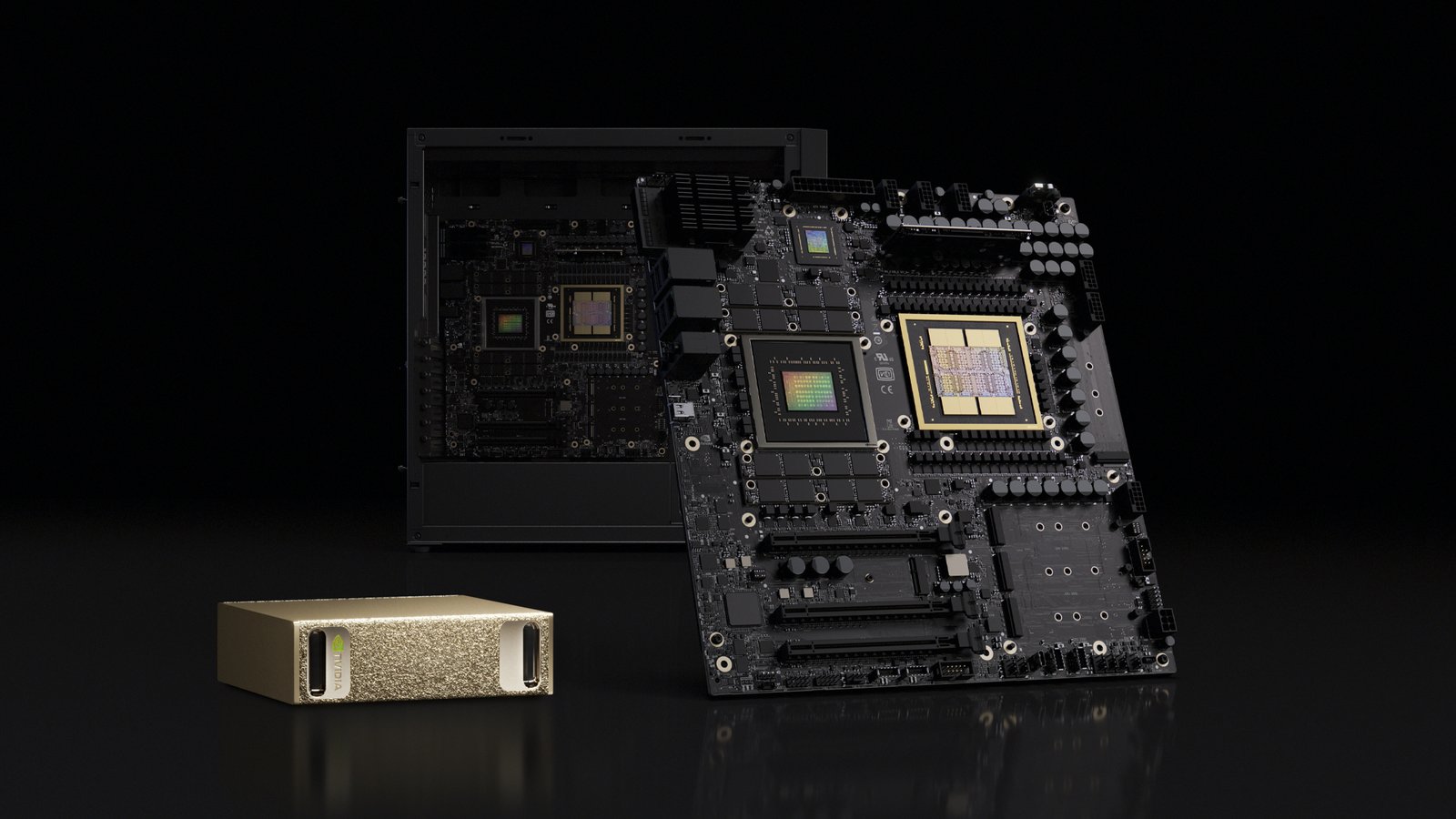

NVIDIA supporte quatre plateformes. Les PC et laptops avec GeForce RTX pour les développeurs et utilisateurs avancés. Les stations de travail RTX PRO pour les entreprises. Le DGX Station pour les équipes de recherche. Et le DGX Spark, le petit supercalculateur de bureau que NVIDIA a aussi dévoilé à la GTC.

Côté système, il faut Linux Ubuntu 22.04 minimum avec Docker. Pas de support Windows ou macOS natif pour l'instant — NemoClaw tourne dans des conteneurs.

Pourquoi c'est important

Les agents IA deviennent de plus en plus autonomes. Ils accèdent à vos outils, vos données, vos comptes. Sans garde-fou, un agent mal configuré ou victime d'une injection de prompt peut faire des dégâts considérables : fuiter des données, supprimer des fichiers, envoyer des messages en votre nom.

NemoClaw ne résout pas tous les problèmes, mais il pose les fondations. Le fait que ce soit open-source et soutenu par NVIDIA lui donne une crédibilité que les solutions bricolées n'ont pas.

Le code est sur GitHub, le projet est sous licence Apache 2.0. Comptez 287 étoiles et 48 forks au moment de cet article — c'est encore frais, mais vu l'adoption d'OpenClaw, ça devrait monter vite.

L'installation se fait en une seule ligne depuis le terminal :

curl -fsSL https://nvidia.com/nemoclaw.sh | bashPour le moment c'est encore en alpha, avec des interfaces qui peuvent changer. Mais la direction est claire : NVIDIA veut que les agents IA soient aussi sûrs qu'ils sont puissants. Reste à voir si la communauté OpenClaw suivra.

Crédit image : NVIDIA Corporation

À lire aussi

Sécurité des agents IA : 7 risques réels à connaître

Fuite de clés API, prompt injection, boucles infinies, suppression de fichiers... Les 7 risques concrets des agents IA autonomes et comment s'en protéger.

OpenClaw : une IA privée, meilleure alternative à ChatGPT

ChatGPT stocke vos conversations sur des serveurs US. OpenClaw garde tout chez vous. Voici comment avoir une IA personnelle sur WhatsApp, 100 % privée.

Skills, Tools et MCP : architecture des agents IA modernes

Comprendre l'architecture des agents IA : tools natifs, skills modulaires et Model Context Protocol (MCP). Guide technique accessible.